ПРИМЕНЕНИЕ БЛОКЧЕЙН-ТЕХНОЛОГИЙ ДЛЯ ПОВЫШЕНИЯ НАДЕЖНОСТИ АУТЕНТИФИКАЦИИ

Журнал: Научный журнал «Студенческий форум» выпуск №22(245)

Рубрика: Технические науки

Научный журнал «Студенческий форум» выпуск №22(245)

ПРИМЕНЕНИЕ БЛОКЧЕЙН-ТЕХНОЛОГИЙ ДЛЯ ПОВЫШЕНИЯ НАДЕЖНОСТИ АУТЕНТИФИКАЦИИ

В современном цифровом мире аутентификация играет решающую роль в защите данных и контроле доступа к ресурсам. Традиционные системы аутентификации, хоть и эффективны, но в некоторых случаях, все же имеют свои ограничения и уязвимости. Однако с появлением блокчейн-технологий открываются новые перспективы для повышения надежности и безопасности процесса аутентификации. Блокчейн, с его уникальными особенностями и преимуществами, предоставляет инновационный подход к решению проблем, связанных с аутентификацией и контролем доступа.

Аутентификация - действия по проверке подлинности субъекта доступа и/или объекта доступа, а также по проверке принадлежности субъекту доступа и/или объекту доступа предъявленного идентификатора доступа и аутентификационной информации [1].

Блокчейн – это децентрализованная база данных, в которой все записи собираются в блоки и связываются между собой средствами криптографии. [2]

Основными преимуществами использования блокчейн-технологий для аутентификации является:

Отсутствие единой точки контроля: Блокчейн предполагает разбитую на узлы структуру, что означает отсутствие единого контролирующего органа. Это предотвращает манипуляцию данными и устраняет единую точку отказа, что увеличивает безопасность системы аутентификации и контроля доступа.

Неподдельность и прозрачность: Блокчейн обеспечивает неподдельность и прозрачность действий, так как копии всех записей хранятся в нескольких местах сети. Это гарантирует, что данные об аутентификации и доступе не могут быть изменены или удалены без обнаружения.

Устойчивость к атакам: благодаря криптографическому хэшированию и механизму согласования между узлами сети, блокчейн сложно атаковать или взломать. Даже если злоумышленник сможет атаковать один узел, другие узлы в сети продолжат функционировать, обеспечивая стабильность системы.

Автоматизация процессов: Смарт-контракты — компьютерная программа, которая выполняет соглашения, заключенные между двумя и более сторонами, в результате которых, при выполнении тех или иных условий происходят определенные действия. [3] Они позволяют автоматизировать процессы аутентификации и управления доступом. Это упрощает процедуры и сокращает время, необходимое для предоставления доступа к данным.

Сравним системы аутентификации с использованием блокчейн-технологии и без неё.

Таблица 1.

Сравнение систем аутентификации

|

Критерий сравнения |

Блокчейн-технология |

Традиционная система аутентификации |

|

Безопасность |

Высокая, благодаря криптографическим методам и отсутствию единого контролирующего центра |

Зависит от реализации и архитектуры системы, но может быть более уязвима для атак |

|

Приватность |

Высокая, пользователи контролируют свои данные и разрешения |

Зависит от политики конфиденциальности поставщика услуг, но данные обычно централизованы и могут быть уязвимы для утечек |

|

Скорость и производительность |

Может быть ниже из-за согласования между узлами |

Обычно выше, так как основана на централизованных серверах |

|

Удобство использования |

Менее удобна для непрофессиональных пользователей, требует адаптации |

Широко распространена, привычна и удобна для большинства пользователей |

|

Масштабируемость |

Зависит от алгоритма согласования и архитектуры блокчейн-сети |

Обычно масштабируется легче, так как основана на централизованных серверах |

|

Стоимость и экономическая эффективность |

Может быть выше из-за расходов на достижение согласия между узлами и поддержание сети без централизованного контроля |

Обычно ниже, так как основана на централизованных серверах и не требует дополнительных расходов на консенсус |

Однако стоит отметить, что конкретные характеристики каждой системы могут варьироваться в зависимости от реализации и архитектуры и каждый случай стоит рассматривать индивидуально.

Преимущество использования блокчейн-технологии для аутентификации заключается в том, что пользователь передает не свои данные, а только хэш. Утечка информации с блока не критична, так как хэш-функции являются односторонними, что означает, что восстановить исходные данные из хэша практически невозможно. Это обеспечивает дополнительный уровень защиты конфиденциальности данных пользователя в публичном облаке.

Подробнее про работу данной технологи можно узнать из документации Microsoft, которая одна из первых предложили использовать данное решение, описали принцип ее интеграции в свои проекты и показали ее работу. [4]

Рассмотрим процесс регистрации и входа:

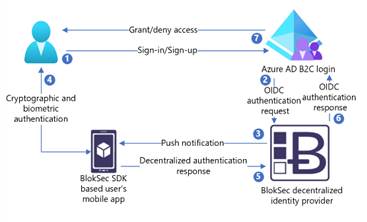

Рисунок 1. Поток регистрации и входа в реализацию решения BlokSec

1 Пользователь входит в приложение Azure AD B2C и пересылается в Azure AD политике входа и регистрации B2C.

2 Azure AD B2C перенаправляет пользователя на маршрутизатор удостоверений BlokSec с помощью потока кода авторизации OIDC, который не зависит от единого контролирующего центра.

3 Маршрутизатор BlokSec отправляет push-уведомление в мобильное приложение пользователя с сведениями о проверке подлинности и запросе на авторизацию.

4 Пользователь проверяет запрос проверки подлинности. Принятому пользователю предлагается выполнить биометрию, например отпечаток пальца или сканирование лица.

5 Ответ имеет цифровую подпись с помощью уникального цифрового ключа пользователя. Ответ проверки подлинности предоставляет подтверждение владения, присутствия и согласия. Ответ возвращается маршрутизатору.

6 Маршрутизатор проверяет цифровую подпись на соответствие неизменяемому уникальному открытому ключу пользователя, хранящемуся в базе, которая синхронизирована между всеми участниками сети. Маршрутизатор отвечает на Azure AD B2C с результатом проверки подлинности.

7 Пользователю предоставляется или запрещается доступ.

Использование Azure AD B2C с BlokSec для аутентификации без пароля предлагает ряд значительных преимуществ, которые улучшают безопасность и удобство использования. Основное преимущество этой системы - повышение уровня безопасности. Отсутствие необходимости в паролях значительно уменьшает вероятность их угадывания или воровства.

Благодаря данному подходу пользователи могут легко войти в систему без необходимости помнить сложные пароли. Вместо этого они используют такие биометрические данные, как отпечаток пальца или сканирование лица, что обеспечивает удобство использования.

Таким образом, блокчейн-технологии представляют собой инновационный и многообещающий подход к обеспечению надежности и безопасности в процессе аутентификации. Они преодолевают ограничения традиционных систем аутентификации и предлагают новые возможности для защиты данных и контроля доступа в современном цифровом мире.