Отслеживание активности в сети интернет не стандартными методами и использование полученной информации

Секция: Технические науки

IX Студенческая международная научно-практическая конференция «Технические и математические науки. Студенческий научный форум»

Отслеживание активности в сети интернет не стандартными методами и использование полученной информации

Как сайт определяет пользователя, который вернулся к оформлению заказа спустя какое-то время, при этом не путает его с точно таким же пользователем, который также отложил оформления заказа, но в его корзине совершенно другие товары? Система авторизации помогает лишить этот вопрос присвоением уникального идентификатора каждому пользователю. Однако это работает только если пользователь прошел систему регистрации, а это значит есть чему присваивать индивидуальный номер (Имя, e-mail, адрес, пароль и др.). Но регистрация отпугивает много пользователей, которые зашли, чтобы просто осведомиться о наличии или ценой, которая была так удобно подсчитана в корзине, поэтому многие магазины используют для идентификации «cookie».

Cookie (куки) – это технология, которая отправляет пользователю, при первом посещении сайта уникальный идентификатор – ключ, и при следующем входе на данный сайт пользователь будет идентифицирован по данному ключу. Иными словами, сайт выдает каждому пользователю уникальный код, если его нет, а если есть, то считывает и загружает данные, которые связаны с этим кодом. Простой принцип действия, который позволяет разграничивать доступы и подгружать данные, не путая их.

Если вспомнить идею Интернета, которая так привлекает многих – это отнюдь не обмен информации через огромные расстояния и сквозь время. Это анонимный обмен информации, которая способна преодолевать тысячи километров за секунды и оставаться доступной многие годы. Именно анонимность является тем камнем преткновения, о который спотыкается каждый бизнес и каждое мероприятие, которое хоть как-то подразумевает ответственность его участников, для чего и была создана такая технология как cookie.

Приверженникам анонимности это очень не понравилось, да и по законам такое отслеживание было не регламентировано, бюрократическая машина очень долго разворачивалась по отношению к данному вопросу, по сравнению с развитием технологий, поэтому в скором времени появился инструмент для очистки таких cookie-фалов, чтобы пользователь смог заново вздохнуть грудью и быть анонимным для столь надоедливых, иногда, сайтов.

И владельцы сайтов и платформ вернулись к началу, как идентифицировать пользователя, ведь он может быть мошенником и принести убыток. Тогда создавались различные проекты по созданию cookie которые нельзя было очистить, например, png cookie (когда уникальный код записывался в картинку, которую стандартные алгоритмы очистки cookie не удаляли, а сайт мог узнать пользователя по зашифрованному в картинку коду); flash cookie (когда идентификатор записывался память исполнительного скрипта, удаление которого было чревато неправильной его работой); различные техники поместить cookie файлы как можно глубже в систему преследовали одну цель – спрятать идентификаторы от алгоритмов очистки cookie файлов.

Для отслеживания требовалось изменить подход, необходимо было хранить индивидуальный номер на сервере сайта, а пользователей определять по каким-то признакам. Такой технологией стала технология fingerprint, если дословно – то отпечаток пальца. Как же можно определять пользователя без каких-либо данных?

На самом деле, отсутствие данных – иллюзия. Пользователь имеет устройство с которого осуществляется вход, каждое устройство имеет параметры, которые отличают его от других устройств, если хотя бы не модели, то марки уж точно.

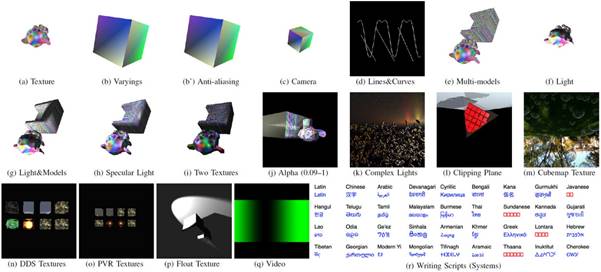

Исследуя данную область, что если дать разным устройствам одну и ту же задачу, то результат будет совершенно разным. В данной технологии используется отрисовка шрифтов, 3D-объектов (отсечение плоскостей и вычисление координат объектов с ограниченной видимостью), помимо этого на каждом устройстве можно найти уникальный набор плагинов и программ, напрмер, пакеты MS Office и Adobe добавляют в систему уникальные шрифты, вся эта информация, даже не считая всевозможных дат устройства, установленных языков, геолокаций и другого, дает невообразимый точный результат в идентификации пользователя, вплоть до 91%. А значит именно с вероятностью 91%, даже при смене браузера, пользователя можно будет узнать среди тысячи и миллионов других.

Рисунок 1. Задачи, выполняемые на клиентской части, с целью фингерпринтинга

Открытым остается вопрос об этичности использования таких данных. Уже если пользователь чистит cookie файлы каждый раз после посещения сайтов, то он дорожит своей анонимностью. В данном случае ничего сделать не получится, идентификация почти наверняка сработает, а значит данные уже будут на сайте.