РАЗРАБОТКА МЕТОДА ОБНАРУЖЕНИЯ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА К БЕСПРОВОДНОЙ СЕТИ Wi-Fi НА ОСНОВЕ ПРИНЦИПОВ ТРИЛЛАТЕРАЦИИ

Журнал: Научный журнал «Студенческий форум» выпуск №17(240)

Рубрика: Технические науки

Научный журнал «Студенческий форум» выпуск №17(240)

РАЗРАБОТКА МЕТОДА ОБНАРУЖЕНИЯ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА К БЕСПРОВОДНОЙ СЕТИ Wi-Fi НА ОСНОВЕ ПРИНЦИПОВ ТРИЛЛАТЕРАЦИИ

DEVELOPMENT OF A METHOD FOR DETECTING UNAUTHORIZED ACCESS TO A WI-FI WIRELESS NETWORK BASED ON THE PRINCIPLES OF TRILATERATION

Dmitry Guselnikov

Graduate student, Federal State Autonomous Educational Institution of Higher Education "ITMO National Research University", Russia, St. Petersburg

Аннотация. Беспроводные сети используют фактически во многих направлениях деятельности. Широкое распространение беспроводных сетей обусловлено их доступностью не только на ПК, но и на мобильных телефонах и других портативных устройствах. Беспроводные сети должны отвечать целому ряду требований, включая безопасность, скорость и зону покрытия.

Abstract. Wireless networks are actually used in many areas of activity. The widespread use of wireless networks is due to their availability not only on PCs, but also on mobile phones and other portable devices. Wireless networks must meet a number of requirements, including security, speed and coverage area.

Ключевые слова: Wi-Fi, атаки, уровень сигнала, беспроводная сеть, метод триллатерации, роутеры, несанкционированный доступ.

Keywords: Wi-Fi, attacks, signal strength, wireless network, trillation method, routers, unauthorized access

На сегодняшний день большое развитие в области передачи данных получили беспроводные сети – сети радиосвязи. Это объясняется удобством их использования, дешевизной и приемлемой пропускной способностью [3, с. 3].

В беспроводной сети адаптеры на каждом компьютере преобразуют цифровые данные в радиосигналы, которые они передают на другие сетевые устройства. Они же преобразуют входящие радиосигналы от внешних сетевых элементов обратно в цифровые данные. IEEE (Institute of Electrical and Electronics Engineers — Институт инженеров пo электротехнике и электронике) разработал набор стандартов и спецификаций для беспроводных сетей под названием «IEEE 802.11», определяющий форму и содержание этих сигналов [2, с. 3].

Первый стандарт 802.11 описывает протокол организации беспроводной локальной сети в диапазоне 2,4 ГГц со скоростями 1 и 2 Мбит/с. В связи с небольшой пропускной способностью от не получил широкой поддержки со стороны производителей. Настоящий бум беспроводных сетей начался после появления устройств, реализующих стандарт 802.11b или WI-FI [1, с. 16-17].

Для беспроводных сетей характерны следующие виды атак:

- Отказ в обслуживании (DоS).

- Пассивное прослушивание (eavesdropping).

- Атака «человек-посередине» (man – in – the - middle attacks).

- Модификация сообщений (message modification).

- Захват ресурса (resource misappropriation) [3, с. 26].

Метод обнаружения несанкционированного доступа к беспроводной сети Wi-Fi основан на определении и разграничении местоположения каждого пользователя беспроводной сети по разрешенным и запрещенным зонам, где в качестве разрешенной выступает периметр организации, доступ к которой ограничен физическими средствами защиты.

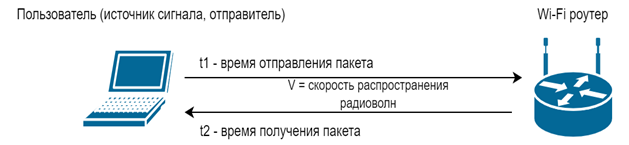

На рисунке 1 приведена структурная схема системы определения несанкционированного доступа к беспроводной сети.

Рисунок 1. Структурная схема системы определения несанкционированного доступа к беспроводной сети

Точность метода обнаружения несанкционированного доступа к беспроводной сети Wi-Fi зависит от погрешности определения местоположения каждого пользователя беспроводной сети.

Местоположение пользователя беспроводной сети определяется методом триллатерации, точность которого зависит от правильного определения расстояния до источника сигнала.

При реализации трилатерационного метода необходимо учитывать, что помимо роутеров для позиционирования необходим центр обработки и анализа данных. То есть вся информация, получаемая с роутеров, приходит в одно место, где на основе алгоритма позиционирования производится определение местоположения клиентского устройства, а также хранение информации для дальнейшей возможности аналитики и прогнозирования. Определение расстояния до источника по уровню сигнала. Для получения уровня сигнала (PWR) клиентских устройств, подключенных к Wi-Fi сети, используется технология захвата пакетов PCAP с использованием режима Monitor Mode на адаптере Wi-Fi (рис. 2).

Рисунок 2. Уровень сигнала (PWR) полученного сетевого пакета

После из полученного уровня сигнала источника при помощи формулы FSPL или Фрииса происходит расчет предполагаемого расстояния до источника сигнала (рис. 3).

Определение расстояние до источника сигнала по времени передачи радиосигнала представляет собой задачу нахождения расстояния с известной скоростью и временем отправления и приема сообщения [4, с. 86].

Рисунок 3. Схематическое изображение способа

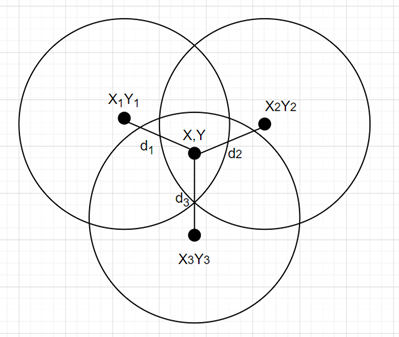

Рисунок 4. Графическое представление триллатерационного метода

В нашем случае роутеры имеют координаты (x1, y1), (x2, y2), (x3, y3) а объект – (x, y). Расстояния от роутеров до объекта равны d1, d2, d3 соответственно.

Зная начальные координаты роутеров и расстояние от каждого роутера до объекта, можно составить три уравнения, составить из них систему и найти координаты объекта (рис. 4).

Таким образом, беспроводные каналы передачи данных, используемые для Wi-Fi, уязвимы для атак, угрожающих конфиденциальности, целостности и доступности информации. Беспроводная сеть может обеспечить достаточный уровень безопасности только в том случае, если она правильно настроена и уделяется пристальное внимание её защите, включая применение методов обнаружения несанкционированного доступа.